Nätverkssegmentering – vad det är, varför det behövs, och hur du kan göra det hemma

Nätverkssegmentering borde vara en utgångspunkt när man lägger upp sitt nätverk. Det är en grundprincip inom system- och nätverksdesign: att begränsa kommunikation mellan komponenter, minska intern exponering och därmed reducera angreppsytan inom det egna nätverket. Det handlar inte om att ”skydda det viktiga” i någon allmän mening, utan om att minimera möjligheterna till lateral rörelse efter ett intrång. När en enhet i nätverket komprometteras – vilket förr eller senare sker – ska det inte finnas en öppen struktur som möjliggör för angriparen att nå andra delar av systemet utan motstånd.

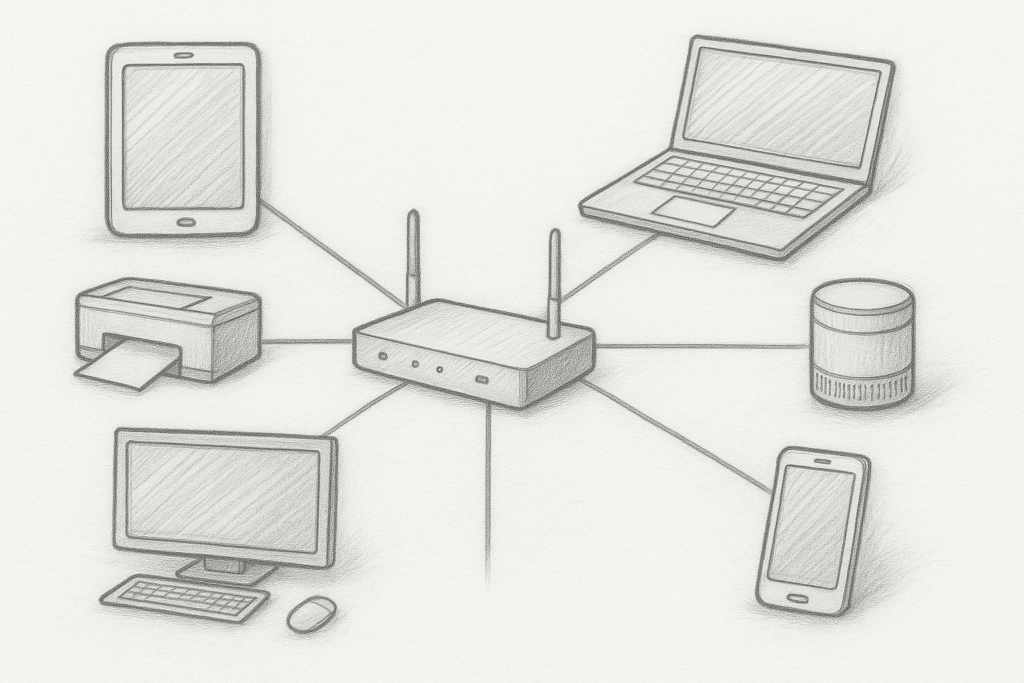

Det här är tillämpbart även i mycket små miljöer. I ett hem eller ett mindre kontor där det finns en konsumentrouter, några trådlösa klienter, kanske en NAS eller skrivare, och någon form av arbetsstation, är det fullt möjligt att segmentera funktionellt. Gästnätverk är ett exempel – inte som artighetsgest till tillfälliga besökare, utan som en isolerad zon där enheter med lägre tillit eller svagare uppdateringsregim kan hållas avskilda från primära klientsystem. Många routrar tillåter också att man stänger av trafik mellan trådlösa klienter, vilket kan ses som en minimal form av segmentering som ändå förhindrar viss typ av intern skanning och åtkomstförsök.

I praktiken behöver det inte vara mer komplicerat än att låta datorer som hanterar känslig information vara trådanslutna i ett primärt LAN, medan trådlösa enheter – särskilt telefoner, surfplattor, eller smarta produkter – får en separat zon, helst med begränsad routing eller brandväggsregler som blockerar intern trafik. Om man dessutom avstår från onödiga tjänster som UPnP och fil- eller skrivardelning på klientnivå har man redan byggt ett enklare men tydligt skiktat nätverk, där varje zon har en tydligt definierad funktion och ett kontrollerat exponeringsläge.

Det viktiga är inte att uppnå perfekt segmentering – det är sällan möjligt i verkligheten – utan att införa ett sätt att tänka där nätverk inte är homogena, utan strukturerade utifrån funktion och risk. Det innebär också ett brott med det som i praktiken fortfarande är den implicita normkonfigurationen: att varje enhet, oavsett syfte, har lika mycket rätt att kommunicera med resten av nätet som alla andra. Det är varken rimligt ur ett tekniskt, organisatoriskt eller säkerhetsmässigt perspektiv.